Coraz częściej większe miasta decydują się na różnego rodzaju cyfrowe usługi informacyjne. Infokioski bo o nich mowa stanowią nie tylko źródło informacji dla turystów… mogą stać się celem ataków hakerów dowcipnisiów. Metod hakowania infokiosków jest wiele, najczęściej szuka się wyklikując lub za pomocą skrótów klawiszowych, sposobu na przedostanie się do wiersza poleceń (cmd.exe) lub eksploratora plików (explorer.exe). Więc najczęściej myślą o tym jak dostać się do wiersza poleceń… hmm. Można oczywiście próbować podłączyć się do lokalnej sieci powiązanej z infokioskiem i skanować porty w celu wyliczenia podatnych usług (być może są bez hasła:)). Należy pamiętać, że uniemożliwianie dostępu do tego typu urządzenia może być przestępstwem. Nie jest to nawet etyczne, w końcu taki kiosk multimedialny ma służyć dobru a nie być bezużytecznym zombie komputerem, ze zmienioną tapetą lub stroną startową. Podane przez Nas poniżej sztuczki nie tylko mogą być stosowane przeciwko (do czego nie zachęcamy) infokioskom. Każdy system teoretycznie zabezpieczony (np: w szkolnej pracowni komputerowej) przed dostępem do niepożądanych funkcjonalności, wcale nie musi być taki bezpieczny jak wygląda. Pamiętamy to co ukryte dla oczu, nie znaczy że nie istnieje. I dzisiaj wpis właśnie o tym.

Infokioski, dostęp do wiersza polecenia – po co?

Po co żartownisiom dostęp do cmd.exe? To proste, tam mogą wykonywać praktycznie dowolne czynności w systemie (oczywiście jeśli posiadają uprawnienia administratorskie, jeśli nie… i tak mogą dużo osiągnąć). Najczęściej tego typu urządzenia udostępniają tylko uruchomioną przeglądarkę internetową (IE) z rozkładem jazdy autobusów, planem miasta i podobnymi informacjami. Niektórzy dla przykładu lubią zamiast wielkiej dolewki grać w sapera w KFC…

Czasem zdarza się również dostęp do podstawowych aplikacji takich jak notatnik, Microsoft Word, WordPad, kalkulator. Wydaje się że udostępnienie tego typu programów nie jest niebezpieczne. A co jeśli za ich pomocą uruchomimy zupełnie inny niepożądany program np. wiersz poleceń…?

Jakie sztuczki wykorzystuje się najczęściej w celu uzyskania dostępu do wiersza poleceń bądź eksploratora plików

Sposobów jest wiele, nie uda nam się przedstawić ich wszystkich. Zarysujemy problem tylko tymi najpopularniejszymi sztuczkami na obejście pewnych prostych blokad w systemie operacyjnym. Najczęściej w kioskach dostępna jest pojedyńcza aplikacja lub przeglądarka internetowa IE. Właśnie większość sztuczek możemy zastosować w stosunku do wbudowanych narzędzi systemu Windows takich jak IE, kalkulator, WordPad. Najczęściej wykorzystuje się poniższe funkcjonalności programów i systemu operacyjnego:

- opcje drukowania,

- zadania menadżera zadań,

- dostęp do Internetu (tworzenie hiperłączy),

- opcje zapisz jako,

- skróty typu .Ink,

- skrypty Visual Basic (VB),

- pliki wsadowe .bat,

- klawisz shift,

- system pomocy Windows,

- Internet Exploler lub inne przeglądarki www,

- edytory tekstowe,

- skróty klawiszowe.

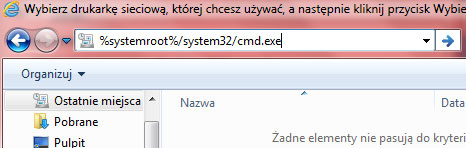

Opcje drukowania

Opcje drukowania – aby uruchomić drukowanie strony można wybrać z menu aplikacji odpowiednią opcje drukuj lub spróbować wcisnąć kombinacje klawiszy Ctrl+P, Ctrl+Shift+F12 lub za pomocą prawego przycisku myszy wybrać opcję drukuj.Teraz możemy wcisnąć przycisk Znajdź drukarkę i poprzeglądać sobie strukturę katalogów, przejdźmy sobie dla przykładu na pulpit bądź do innego folderu. W górnym pasku adresu spróbujmy wprowadzić następującą ścieżke zatwierdzając operacje enterem:

%systemroot%\System32\cmd.exe

Właśnie być może uzyskaliśmy dostęp do wiersza poleceń. Jeżeli w dostępnych drukarkach widnieje urządzenie umożliwiające zapisywanie danych na dysku (Microsoft XPS Documet Writer/CutePDF) możemy również je wykorzystać do przeglądania struktury plików i katalogów.

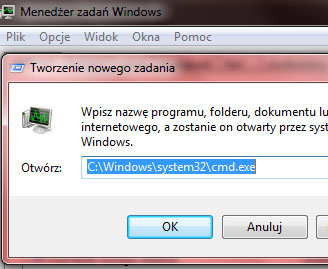

Zadanie menadżera zadań

Zadanie menadżera zadań – menadżer zadań możemy uruchomić skrótem w systemie Windows Ctrl+Shift+Esc, w rozwiązaniu Citrix możemy jeszcze spróbować skrótu klawiszowego Ctrl+F1 lub Ctrl+F3.

Wybierzmy teraz w menadżerze zadań Plik->Nowe zadanie (Uruchom…) i wpiszmy tam:

%systemroot%\System32\cmd.exe

lub

C:\Windows\System32\cmd.exe

Zatwierdzamy całą operacje przyciskiem OK i cieszymy się z dostępu do wiersza poleceń :-). Oczywiście możemy po uruchamiać sobie inne narzędzia wedle własnego uznania, ale oczywiście to konsola daje nam największą władze.

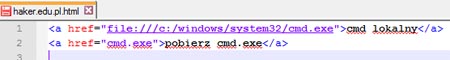

Tworzenie złośliwych hiperłączy

Dostęp do Internetu (tworzenie hiperłączy) – jeśli urządzenie pozwala na dostęp do dowolnej strony internetowej www, żartowniś-haker może spakować plik cmd.exe i umieścić go na swoim hostingu lub w serwisie typu sendspace, następnie na danym urządzeniu ściągnąć uruchomić i… gotowe.

Opcja zapisz jako

Opcje zapisz jako – w przeglądarce lub dostępnej aplikacji cracker wybiera opcje Plik->Zapisz jako, uruchomienie powłoki cmd odbywa się w identyczny sposób co w innych opisanych tutaj sztuczkach.

Skróty pulpitu do plików

Skróty typu .Ink – jeżeli udało nam się dostać do eksploratora plików za pomocą drukarek, opcji zapisz jak lub innej, albo mamy dostęp do pulpitu to możemy utworzyć zwykły skrót do aplikacji: Prawy przycisk myszy->Nowy->Skrót wpisujemy (wedle oczywiście tego co chcemy uruchomić):

%systemroot%\System32\cmd.exe

podajemy dowolną nazwę i próbujemy za pomocą myszki lub klawiatury uruchomić utworzony skrót do aplikacji.

Skrypty VB

Skrypty Visual Basic (VB) W identyczny sposób jak ze skrótem Ink tworzymy plik tekstowy o treści:

Set obiekt = CreateObject("WScript.Shell")

obiekt.Run "cmd.exe"Zapisujemy go jako cmd.vbs i uruchamiamy u siebie.

Pliki i skrypty w cmd

Pliki wsadowe .bat – w analogiczny sposób haker może utworzyć, za pomocą opcji zapisz jako/drukowania/innej plik o treści: cmd.exe. Następnie go zapisać jako skrypt.bat i uruchomić. Jeżeli to nie zadziała, może polecenia konsoli wypisać jedno pod drugim w pliku wsadowym .bat a następnie go uruchomić.

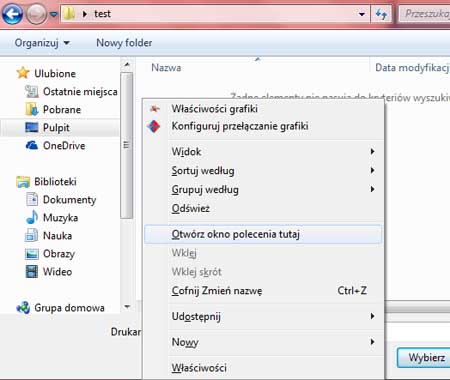

Klawisze trwałe (SHIFT)

Klawisz shift – w eksploratorze Windows (system Microsoft Windows Vista/7/8) istnieje ciekawa opcja, jeśli już dostaniemy się do opcji Zapisz jako/drukarek lub mamy dostęp do pulpitu/folderu możemy spróbować przytrzymać na klawiaturze klawisz prawy SHIFT, a następnie klikając prawym przyciskiem myszy wybrać opcje Otwórz okno polecenia tutaj.

Pomoc systemu Microsoft Windows

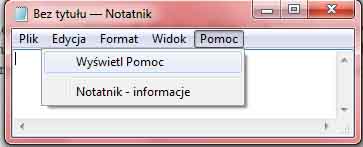

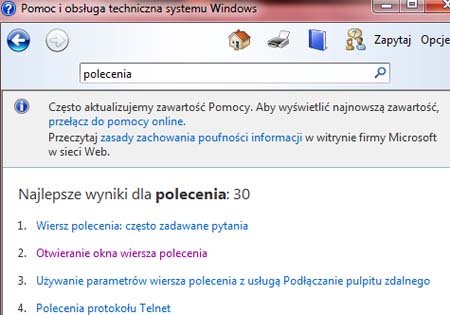

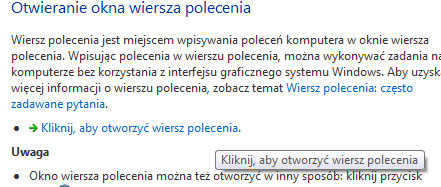

System pomocy Windows – w wielu aplikacjach, przeglądarkach internetowych lub nawet samym systemie mamy dostęp do pomocy. Jest to chyba jeden z najpopularniejszych ataków tego typu. Cracker może spróbować do niej dostać się za pomocą przycisków o nazwie Pomoc lub wciskając skrót klawiszowy F1. Po wejściu do pomocy próbuje przejść w hierarchii jej do spisu treści następnie wpisuje w jej wyszukiwarkę słówko polecenia wybiera temat o nazwie Otwieranie okna wiersza polecenia i wybiera tam odnośnik o nazwie Kliknij, aby otworzyć wiersz polecenia. Gotowe! Ten sposób działa w wielu aplikacjach/przeglądarkach ponieważ dostęp do pomocy jest w bardzo wielu miejscach systemu.

Przeglądarki internetowe

Internet Exploler lub inne przeglądarki www- tutaj haker szuka systemu pomocy, opcji drukowania lub klikając na odnośnik na stronie internetowej wybiera opcje Zapisz element docelowy jako.Wiele osób również nie wie o integracji przeglądarki Internet Exploler z systemiem Windows. W pasku adresu można spróbować wprowadzić adres C:\Windows\System32\cmd.exe lub %systemroot%\system32\cmd.exe lub d. W nowszych wersjach IE można również pobawić się skrótem Ctrl+O podając tam ścieżkę do pliku/skrótu/pliku wsadowego. Możemy go wtedy „ściągnąć” i uruchomić.

Programy do edycji tekstu

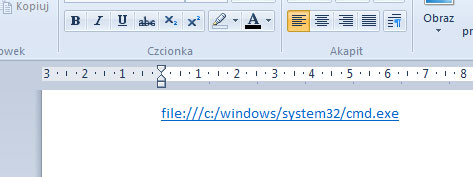

Edytory tekstowe – jeżeli administrator udostepnia nam edytor tekstowy, oprócz pomocy i innych wyżej wymienionych opcji warto spróbować osadzić hiperłącze. Przykładowo w edytorze WordPad możemy osadzić poniższe hiperłącze: file:///c:/windows/system32/cmd.exe, w Microsoft Word i wielu innych edytorach również to zadziała.

Skróty klawiatury

Skróty klawiszowe – poniżej postanowiliśmy wypisać w skrócie spis wielu przydatnych skrótów klawiszowych dotyczących tego tematu:

- F1 – system pomocy aplikacji lub systemu

- <Windows>+F1 – system pomocy systemu otwierany z poziomu aplikacji

- Alt+F11 – edytor makr VBA w Microsoft Office

- Ctrl+O – otwieranie plików lub adresów www w przeglądarce IE

- Ctrl+H – historia odwiedzanych stron

- Ctrl+N – nowe okno przeglądarki

- Ctrl+P lub Ctrl+Shift+F12 – drukowanie z poziomu przeglądarki

- Shift+F10 – po najechaniu na dane zdjęcie/odnośnik możemy wywołać menu kontekstowe (zupełnie jak kliknięcie prawym przyciskiem myszy)

- Ctrl+Shift+Esc – skrót menadżera zadań (Ctrl+F3, Ctrl+F1 w systemie Citriksa)

Obrona przed tego typu atakami hakerów

Należy dać użytkownikowi dostęp tylko do tego czego potrzebuje. Nie będę się o tym rozpisywał, warto aby administrator takiego systemu informatycznego przyjrzał się zasadami grup systemu Windows/Active Directory. Dodatkowo czarna i biała lista stron i aplikacja byłaby wskazana w takim publicznym punkcie. Fajnie też jakby codziennie automatycznie system był przywracany do pierwotnego stanu (coś w stylu świetnego narzędzia Norton Ghost).

Podsumowanie o atakach na infokioski

Jeśli zastanawiałeś się jak uruchomić cmd w niestandardowy sposób to ten wpis zapewne okazał Ci się pomocnym. Innymi sztuczkami mogą być próby naciskania kilkukrotnie klawisza shift w celu odsłonięcia pulpitu (funkcja klawiszy trwałych), próba przyciskania na rogach ekranu w celu wejścia do pulpitu bądź wykorzystanie PDF readera/xls (w przeglądarce) w celu użycia funkcji zapisz jako/drukuj. Co dalej? Cyberprzestępca żartowniś może zainstalować/skonfigurować opcje zdalnego pulpitu, ssh, telnet, postawić serwer, botnet, zainstalować spyware, zmienić tapete co tylko zechce… 🙂

Poleceń i aplikacji działających z wiersza poleceń (cmd.exe) jest mnóstwo, wystarczy poszukać w googlu. Dla ciekawskich dodam że wiele kiosków udostępnia zdalny pulpit (VNC). Dzisiaj natomiast pokazaliśmy tylko najpopularniejsze sztuczki umożliwiające obejście utrudnień wynikających z zasad grup systemu Windows. Postanowiliśmy na koniec dołączyć ciekawy fim demonstrujący grę w Angry Birds na bankomacie.:

Hahahaha! 😀

heheheheheheheh! 😀

Zaje*iste jutro idę ogarnąć ten informator w pobliskim domu kultury xD

I złapią i przesiedzisz resztę życia w pomieszczeniu bez komputera!

Kto Cię wsadzi za włączenie sapera w infokiosku nosz kurwa ? 😀

A najprostsza metoda obrony to linux (jest wiele dystrybucji przeznaczonych typowo do tego zadania), a swoją drogą to po jaką cholerę Windows 7 w automacie do dolewek w KFC ? Wgl po co tam komputer…

http://www.dziennikwschodni.pl/apps/pbcs.dll/article?AID=/20091130/LUBLIN/129240557

Poczytaj w google o „268 kk”.

Wiem, że stary wpis, ale niedawno odkryłem waszą świetną stronę 😉

W muzeum JPII był wielki stół z mapą interaktywną. Okazało się, że był tam zainstalowany windows 8 i odpowiednio dotykając dało się włączyć pasek boczny 😉