W dzisiejszym wpisie postanowiliśmy zebrać 10 najczęstszych naszym zdaniem problemów z bezpieczeństwem systemów i sieci informatycznych. Każdy początkujący haker chcący świadomie i bezpiecznie korzystać z wirtualnego świata, powinien większość z tych zasad przyswoić i stosować w praktyce. Wpis porusza tak podstawowe kwestie jak złożoność haseł i otwarte sieci WiFi, ale i również bardziej zaawansowane aspekty, takie jak błędnie skonfigurowane zapory (np: iptables) . Znalazły się też tutaj mniej oczywiste dla przeciętnego użytkownika systemu komputerowego złote zasady, takie jak jak prawa dostępu do plików i katalogów systemu operacyjnego, bądź tzn. banery aplikacji.

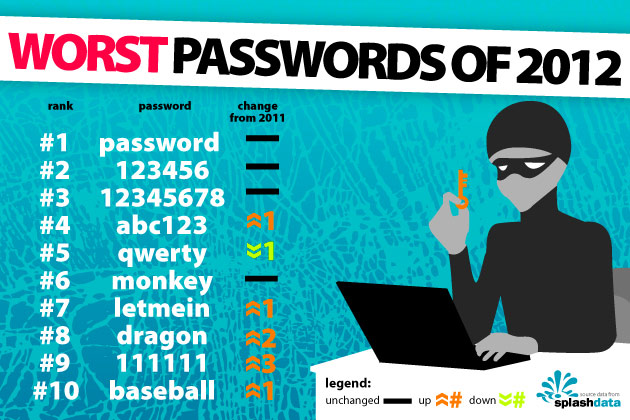

1) Proste i rzadko zmieniane hasła

Największym problemem dotyczącym bezpieczeństwa w działającym systemie operacyjnym jest człowiek. To właśnie ta jednostka jest poddawana perfidnym atakom socjotechnicznym (również za pomocą takich narzędzi jak Social Engineer Toolkit). Warto uświadomić sobie, że bardzo wiele włamań wykorzystuje słabość haseł dostępu do usługi/konta, bądź systemu (zresztą ustalanego właśnie przez człowieka). Warto uświadomić swoich współużytkowników komputera, bądź współpracowników, czym może grozić używanie prostych haseł.

Również zwróćmy uwagę na powtarzalność haseł. Nie używajmy do każdej usługi tego samego hasła (szczególnie tego samego hasła do konta pocztowego i innego konta powiązanego z nim (np. Facebook)). Podczas włamania, możemy wtedy stracić możliwość odzyskania swojego konta facebookowego.

Warto również cyklicznie zmieniać hasło. Jeżeli interesuje Cię ten temat, warto poszukać informacji o zasadach grup (GPO) systemu Windows (dla najniższych wersji systemu, niestety niedostępne są zasady haseł i inne ciekawe opcje przystawki mmc.exe). Więcej informacji o hasłach w naszym wpisie silny pass to podstawa.

2) Otwarte punkty zdalnego dostępu do sieci lub systemu operacyjnego

Pamiętajmy o zabezpieczeniu naszej sieci komputerowej. Nie używajmy otwartej komunikacji w sieciach WIFI, ustawmy porządne hasło (w końcu nie trzeba go wprowadzać za każdym razem). Wystrzegajmy się też prostego do złamania szyfrowania WEP (Wired Equivalent Privacy). Jeżeli go używasz, to zmień go jak najszybciej.

Drugim aspektem są usługi dostępne na naszym komputerze. Jeśli instalujemy serwer nawet tylko dla własnego użytku (obojętnie czy to ftp, http, zdalny pulpit), zadbajmy o to, aby hasło nie było trywialne takie jak dla przykładu często używane w testowych systemach hasło 1234.

Ostatnią sprawą tego podpunktu są konta użytkowników. Nie używane (w systemie jak i serwerach) od razu należy usunąć bądź wyłączyć. Często się zdąża w dużych i średnich korporacjach, że nie zostają wyłączone konta byłych pracowników. A to może spowodować już pewne nieprzyjemności.

3) Nieaktualne oprogramowanie

Należy stale instalować dostępne poprawki systemowe jak i całego oprogramowania dostępnego na komputerze (szczególnie ważne jest to dla usług sieciowych takich jak serwery www lub bazodanowe). Dlaczego? Bo takie strony jak http://1337day.com/, bądź Metasploit Framework również stale są aktualizowane… ale to już na niekorzyść użytkownika :-)… Im mniej informacji o dostępnych błędach dotyczących oprogramowania, tym lepiej. Wystrzegajmy się starszych wersji aplikacji (chyba, że są wymagane ze względu na kompatybilność, bądź unikalną funkcjonalność).

4) Banery z informacjami o usługach

Należy w miarę możliwości ukryć banery z informacjami o naszym systemie komputerowym. Baner jest informacją zwracaną przez system bądź aplikacje, z danymi umożliwiającymi identyfikacje wersji oprogramowania. Wyciek takich informacji jak wersja systemu operacyjnego, aplikacji i innych danych może znacząco ułatwić włamywaczowi odnalezienie gotowego exploita do zastosowania. Troszkę informacji dotyczących tego zagadnienia, znajdziecie w naszym wpisie zatytułowanym: czym jest footprinting.

5) Dziurawe skrypty w aplikacjach webowych

Coś co script kiddie lubią najbardziej (bo ich konikiem jest webhacking :-)). Problem dotyczy nie tylko języka PHP jak wielu początkujących adeptów myśli, nawet Javowe aplikacje napisane w wielkich frameworkach mogą być podatne na ataki webowe. Aby włamać się na stronę internetową lub przejąć konto jej użytkownika, haker może wykorzystać takie ataki jak (nie są to wszystkie możliwości oczywiście):

- XSS – Cross-site scripting, przedstawiony w naszym wpisie na blogu o ataku XSS

- SQL – Injection – Structured Query Language injection

- Session Hijacking / Session Fixation / Session Poisoning

- CSRF – Cross-site request forgery

- Clickjacking

- Ustawienia register_globals

- LFI – Local file inclusion

- RFI – Remote file inclusion

- AFD – Arbitrary File Download

- SCD – Source code disclosure

- FPD – Full Path Disclosure

Należy pamiętać również tutaj o aktualizacji starego oprogramowania serwera WWW/bazodanowego/interpretera PHP/itd.

6) Serwery z niepotrzebnymi usługami

W myśl co za dużo to niezdrowo, należy wyłączyć wszystkie zbędne usługi w systemie (szczególnie te sieciowe). Jeżeli nie wykorzystujemy w danej chwili DNS, RPC, FTP, Ventrilo lub dla przykładu TeamViewera to je po prostu wyłącz. Niech nie działają w tle i nie kuszą napastników. Zwiększona liczba punktów ataku to łatwiejszy do przeprowadzenia dla żartownisiów atak (nawet przypadkowych).

7) Brak monitoringu w sieci i systemów komputerowych

Jeżeli przechowujemy ważne informacje warto o nie zadbać (nie tylko tworząc backup, co jest oczywistością). Nawet system Microsoft Windows posiada takie narzędzia jak dziennik zdarzeń, netstat i narzędzie msconfig.exe, które mogą posłużyć do identyfikacji zagrożeń a nawet włamań. Warto również przeglądać logi pracy sieci. W zwykłych domowych prywatnych sieciach, warto po prostu logując się na router poszukać statystyk i logów demonstrujących kto i kiedy zalogowany był do bezprzewodowej sieci WIFI. Być może mamy szpiega z zewnątrz w sieci i warto zmienić hasło? 🙂 Nie monitorujesz? Nie wykryjesz – proste.

8) Prawa dostępów do plików i folderów

Uwaga na udostępnione udziały plikowe zarówno w systemie Linux jak i Windows. Również należy zwrócić uwagę na uprawnienia ważnych katalogów i plików systemu. Przecież nie chcemy, aby po włamie cracker mógł coś tam ciekawego odczytać i zapisać (podmienić np. stronę główną www w przypadku domowych serwerów).

9) Brak standardów bezpieczeństwa

Ta porada jest raczej dla osób zajmujących się zawodowo audytami bezpieczeństwa i zabezpieczaniem systemów informatycznych. Każde zabezpieczenia powinny być udokumentowane w celu wprowadzenia spójnych standardów bezpieczeństwa. Czasem zazębiające się zabezpieczenia tworzą niespójności, które mogą ułatwić włamania do systemów (albo ich przeoczenie).

10) Zapory ogniowe z błędnymi zasadami

Tutaj informacje bardziej dla zatwardziałych administratorów. Lubujesz grzebać w iptables? Nie zapominaj się. Podczas dodawania zasad tymczasowych pamiętaj o ich usunięciu. Wprowadzone w zaporze zasady mogą być sprzeczne (nachodzić na siebie), przez co powodować niespójności w działaniu. Może to ułatwić napastnikowi – pseudo hakerowi dostanie się do wewnętrznych struktur sieci, z tego miejsca atak przeprowadzi dalej.

Podsumowanie

Wszystkie powyższe porady są naszym zdaniem najczęstszymi zaniedbaniami ze strony użytkowników i administratorów komputerów. Używajmy komputera świadomie i dbajmy o bezpieczeństwo współużytkowników sieci i systemu. Jeśli podoba Ci się nasz blog zapraszamy do polubienia naszego fanpage HakerEduPL na Facebooku, aby być stale na bieżąco. 🙂