Na pewno nie muszę Ciebie przekonywać jak ważne są aspekty anonimowości w sieci Internet. Ostatnio dostaliśmy od jednego z czytelników pytanie o użytkowanie sieci Tor w systemie Kali Linux i zaproponowaliśmy narzędzie ProxyChains…

Więc dzisiaj powiemy jak najprościej wykorzystać sieć cebulkową w Kalim. Tak naprawdę sprawa jest bardzo prosta i istnieje pewne sprytne narzędzie hakerskie, za pomocą którego możesz używać wszystkich swoich narzędzi sieciowych z wykorzystaniem anonimowej sieci cebulkowej Tor.

Za pomocą programu ProxyChains możesz wykorzystać protokół pośredniczący proxy TCP o nazwie SOCKS. Oczywiście jego możliwości nie ograniczają Ciebie tylko do przeglądania stron internetowych za pomocą protokołu HTTP tak jak w przypadku pakietu Tor Browser.

Konfiguracja sieci Tor i instalacja ProxyChains

Dzisiejszy tutorial został przetestowany w najnowszym na chwilę obecną darmowym systemie operacyjnym Kali Linux 2016.1. Jeśli korzystasz z innej dystrybucji Linux opartej na Debianie np: Ubuntu Linux to zapewne też dasz radę z narzędziem apt-get :-).

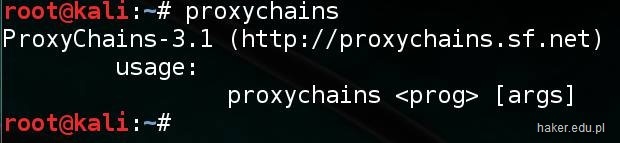

Narzędzie Proxy Chains znajdziesz już zainstalowane w swoim menu systemu Aplications -> Post Exploitation -> Tunneling & Exfiltration lub gdy wpiszesz po prostu w konsoli polecenie proxychains. Niestety jednej rzeczy do szczęścia brakuje…

Instalacja Tor w Kali Linux

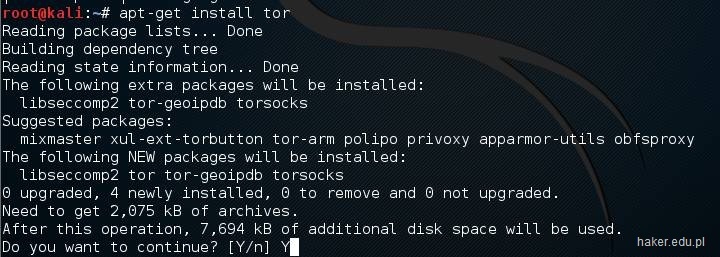

Prawdopodobnie w Twoim przypadku brakuje narzędzia Tor, wiec należy je najpierw zainstalować wpisując w konsoli polecenie:

apt-get install torNastępnie po pytaniu od systemu zarządzania pakietami czy chcesz zainstalować pakiet, wprowadzając na swojej klawiaturze literę Y i enter.

Zaraz po instalacji uruchom usługę Tor. Możesz posłużyć się do tego narzędziem service:

service tor start

service tor statusPlik konfiguracyjny proxychains.conf

Następnie sprawdź czy proxychains jest poprawnie skonfigurowany. W systemie Linux zazwyczaj programy posiadają swoją konfiguracje w zwykłych plikach tekstowych i również tak jest w tym przypadku. Plik który musisz edytować znajduje się domyślnie w /etc/proxychains.conf. Wydaj polecenie:

gedit /etc/proxychains.confSprawdź czy w tym pliku konfiguracyjnym odkomentowana jest (nie posiada na początku znaku #) następująca linijka dotycząca sieci Tor:

sock4 127.0.0.1 9500

Powyższa linijka wskazuje aplikacji, że chcesz korzystać z protokołu SOCK4 na porcie 9500 (domyślny port sieciowy Tora). Jeśli tak jest to nic nie musisz więcej robić i możesz przystąpić już do korzystania z programu.

Działanie i uruchamianie programu proxychains

Jeśli chcesz aby cały ruch z danego narzędzia przechodził przez sieć tor to po prosu poprzedź daną komendę poleceniem proxychains. Poniżej kilka przykładów użycia:

proxychains ping 127.0.0.1

proxychains vega

proxychains firefoxMożesz oczywiście po uruchomieniu przeglądarki Mozilla Firefox, przejść na jakąś stronę WWW wyświetlającą adres IP i sprawdzić, czy wszystko się zgadza.

Warto jeszcze nadmienić jak szybko zmienić adres IP w sieci Tor. Wystarczy wykonać reset usługi tor za pomocą polecenia:

service tor restartUstawienie proxy aplikacji dla sieci cebulkowej Tor

Warto jeszcze dodać, że wiele programów posiada w swoich ustawieniach możliwość ustawienia proxy. Pierwszym z brzegu przykładem jest skaner luk Vega. W tym przypadku nie musisz wpisywać komendy w terminalu proxychains vega, tylko wystarczy że uruchomisz usługę Tor i zmienisz konfiguracje programu Vega tak jak poniższym obrazku:

To by było dzisiaj na tyle. Być może zainteresuje Cię jeszcze inny wpis na temat super anonimowego i sieciowo-hermetycznego systemu o nazwie Whonix.

PS: Pamiętaj że w Internecie nie istnieje pojęcie 100% anonimowości :-). Pozdrawiamy!

sock4 127.0.0.1 9500 a w „Ustawienia programu Vega pod sieć Tor (Window -> Preferences -> General)” jest wpisany port 9050

Być może, jednak może to zależeć od konfiguracji danej dystrybucji Linux.

A czy istnieje taki ProxyChains na system Windows 7?

W prawej części naszej witryny masz dostępną wyszukiwarkę. Wpisz tam słowo Whonix. Umożliwia ten Linux przetunelowanie ruchu dowolnego programu poprzez sieć Tor w całkiem anonimowy sposób. Zaletą jest właśnie fakt, że wtedy komunikacja Torem nie idzie tylko w przeglądarce internetowej tak jak ma to miejsce w pakiecie Tor Browser.

1. Jakie polecasz ataki które są „spektakularne” albo potrafią „Wkurzyć człowieka” ale by były w apt-get install lub odrazu zainstalowane w kali linux :>

2. Jak zainstalować skrypty typu wifiphisher z githuba bo po rozpakowaniu nie wiem co zrobić

1. Spektakularnych nie znam, bo nie mają one znamion testów bezpieczeństwa. Poza tym „apt-get” jest w każdym systemie inny bo każdy ma swoje repozytorium programów ze swoimi wybranymi pakietami oprogramowania Linux.

2. https://www.youtube.com/watch?v=xyvmCi-VkoY wystarczy go uruchomić bo to skrypt.

Dzięki, i jeszcze jedno pytanie, da sie w jednej sieci wifi jak jest sie podłączonym jakoś wyświetlać komunikaty na innym komputerze ?

Zależy od systemu operacyjnego. Kiedyś istniała w systemach Microsoft Windows tzn. usługa posłaniec. Teraz już raczej to nie działa…

Dzięki x2,

Czy jest sens łączenia ProxyChains z np. Whonix – Kali albo Whonix Gateway – Whonix Workstation?

Jeśli chodzi o prezentacje metody zaprezentowaną w tym wpisie to zdecydowanie nie ma sensu, oba rozwiązania korzystają z Tora. Jednak pamiętaj, że narzędzie ProxyChains możesz dowolnie skonfigurować pod swoje PROXY jakie korzystasz a nie tylko Tora. Z drugiej strony lepszą anonimowość zapewnia Whonix Gateway połączony z Kali Linux ponieważ CALUTKI RUCH idzie przez Tora. Nawet aktualizacja oprogramowania Linuksa.

Witam, mimo iż wszystko zrobiłem poprawnie tak jak jest to podane w artykule, moje IP pozostaje nie zmienione. Co może być nie tak?

A w jaki sposób sprawdzasz czy Twoje IP zostało zmienione? Pytam ponieważ wpis jest o programie ProxyChains, który umożliwia przekierowanie ruchu dowolnej aplikacji sieciowej przez sieć Tor.

po wpisaniu „apt-get install tor ” pojawia mi sie komunikat

„Czytanie list pakietów… Gotowe

Budowanie drzewa zależności

Odczyt informacji o stanie… Gotowe

Pakiet tor nie ma dostępnej wersji, ale odnosi się do niego inny pakiet.

Zazwyczaj oznacza to, że pakietu brakuje, został zastąpiony przez inny

pakiet lub nie jest dostępny przy pomocy obecnie ustawionych źródeł.”

co mam w tym przypadku zrobić?

Co ma mi się wyświetlić po wejściu na stronę internetową wyświetlającą IP?