Już raz na blogu opisaliśmy narzędzie Kali Linux o nazwie crunch do generowania słowników do ataków brute-force. Dzisiaj pora na inny dosyć ciekawie działający program od Digit Ninja. Aplikacja CeWL, czyli Custom Word List generator zasługuje na uwagę, ze względu na jej działanie.

Generator potrafi tworzyć słowniki na podstawie wyrażeń znalezionych na podanej w parametrze stronie internetowej. Użytkownik może zdefiniować głębokość poszukiwań w witrynie, minimalną liczbę znaków z których ma się składać hasło. Dodatkowo aplikacja jako narzędzie typu crawler/spider potrafi również zbierać adresy e-mail znalezione w sieci.

Jak przystało na aplikacje tego typu, umożliwia również zdefiniowania serwera proxy lub logowania się za pomocą mechanizmu HTTP Authentication.

Parametry programu Custom Word List generator

Wydaje nam się, że nie ma sensu opisywać wszystkich parametrów programu, ponieważ oceniamy poziom wymaganego angielskiego na poziomie troglotyta przedszkolak. Poniżej zamieszczamy dla leniwych spis argumentów narzędzia Custom Word List generator.

root@kali:~# cewl --help

CeWL 5.1 Robin Wood (robin@digi.ninja) (http://digi.ninja)

Usage: cewl [OPTION] ... URL

--help, -h: show help

--keep, -k: keep the downloaded file

--depth x, -d x: depth to spider to, default 2

--min_word_length, -m: minimum word length, default 3

--offsite, -o: let the spider visit other sites

--write, -w file: write the output to the file

--ua, -u user-agent: useragent to send

--no-words, -n: don't output the wordlist

--meta, -a include meta data

--meta_file file: output file for meta data

--email, -e include email addresses

--email_file file: output file for email addresses

--meta-temp-dir directory: the temporary directory used by exiftool when parsing files, default /tmp

--count, -c: show the count for each word found

Authentication

--auth_type: digest or basic

--auth_user: authentication username

--auth_pass: authentication password

Proxy Support

--proxy_host: proxy host

--proxy_port: proxy port, default 8080

--proxy_username: username for proxy, if required

--proxy_password: password for proxy, if required

--verbose, -v: verbose

URL: The site to spider.

root@kali:~#Przykładowe użycie programu CeWL

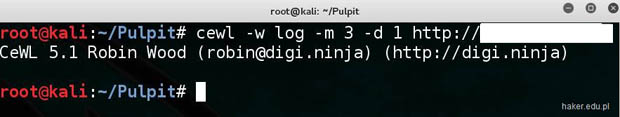

Poniżej przedstawiamy przykładowe użycie programu hakerskiego CeWL. Program jest napisany w języku Ruby i już zainstalowany w najnowszej na chwile obecną wersji Kali Linux 2016.1.

W powyższym poleceniu poszczególne parametry oznaczają:

- –w log to plik wynikowy z hasłami słownika,

- -m 3 to minimalna długość słowa które ma zostać dodane do słownika,

- -d 1 głębokość penetracji poszukiwań (rekursywne wchodzenie w znalezione adresy URL).

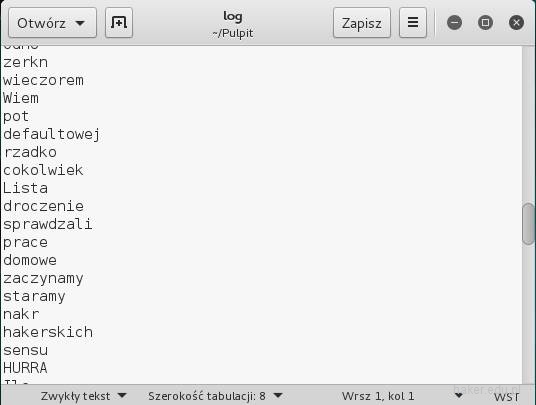

Wygenerowany słownik przez narzędzie CeWL

Poniżej znajduje się przykładowo wygenerowany słownik. Możesz go poddać dalszej obróbce innymi narzędziami takimi jak np: pw-inspector, lub prostym autorskim skryptem w Pythonie dodającym odpowiednie przedrostki lub przyrostki do słów.

Podsumowanie o generatorach haseł słownikowych

Jeśli nie miałeś jeszcze okazji poczytać o generatorze haseł o nazwie crunch to zapraszamy do naszego innego wpisu na ten temat:

Jak widzisz nie musisz korzystać tylko z dołączonych domyślnych słowników z hasłami z folderu /usr/share/wordlists w Kali Linux. Tego typu generatory jak CeWL, crunch, pw-inspector umożliwią Tobie spersonalizowanie haseł pod dany test penetracyjny. Większość audytorów tworzy autorskie słowniki haseł pod dany test bezpieczeństwa.

Nie ma sensu sprawdzania wielkiego wektora haseł, bo Twoim celem nie jest złamanie super silnych haseł tylko stwierdzenie czy dany system operacyjny, usługa lub serwer jest bezpieczny. Jeśli chcesz być na bieżąco, zaglądaj i zlajkuj obowiązkowo naszego Facebooka #HakerEduPL. Powodzenia w edukacji! 🙂

Czy odpisujecie na maile? Wydaje mi się, że zadałem sensowe pytania i nie doczekałem się odpowiedzi (zresztą temat który poruszyłem, mógłby być inspiracją dla wpisu w przyszłości). Nie chcę poganiać, ale byłbym wdzięczny za jakąkolwiek informację zwrotną. Pozdrowienia.

Żaden podany tutaj mail przez Ciebie nie doszedł. Pozdrawiam

Dziękuję za odpowiedź. Wysłałem maila za pomocą formularza kontaktowego z adresu, który jest związany z tym komentarzem. Może wiadomość trafiła do spamu? Przed chwilą napisałem nową wiadomość i znów wysłałem za pomocą formularza. Mam nadzieję, że teraz dojdzie.

Witam jak wejsc na fb

Cześć, masz gdzieś temat o sprawdzaniu lokalizacji po IP? Ostatnio program do tego mi się popsuł bo za każdym razem pokazuje mi mój własny adres i resetuje sie za kazdym razem gdy wpiszę nowy.

Co oznacza lokalizacja IP? Chcesz informacje na temat danego adresu IP? Takie informacje sa publiczne. Wystarczy w wyszukiwarce Google poszukać pod frazą „whois ip”.

Skąd można pobrać CeWl?

Jest dostępny w systemie Kali Linux i pod pingwiny dedykowany. Tutaj dostępne jest oskryptowanie w języku Ruby:

https://github.com/digininja/CeWL

Dziękuję, nie będę mógł skorzystać.

;-P

A pana haker lubi kekaby z smalcem

Wege, wege, wege. 😉

Jak spiracić program tkj photoshop, arcgis pro ,arcgis online………….

Dzięki…….

Piracenie to nie hacking

Cześć,

Wiem, że to pytanie nie na temat wpisu ale jestem ciekawy jakie studia ukończyłeś? Jeśli WAT to jak oceniasz te studia?

Pozdrawiam

Nie ukończyłem WAT. Za moich czasów nie istniały takie specjalizacje w Polsce jak cyberbezpieczeństwo lub informatyka śledcza. Dobrą opinie ma UW/Pwr/Polśl/AGH. Zresztą w 99% każdy publiczny inżyniersko-magisterski kierunek będzie dobrym wyborem w dzisiejszych czasach.

Czesc,

Mam obecnie powazny problem, a mianowicie przez przypadek brat musial otworzyc zainfekowany zalacznik i zaszyfrowalo to wszystkie pliki. Na koncu tych plikow pojawilo sie rozszerzenie .encrypted. Szukalem w internecie ale nic, co by faktycznie dzialalo, nie udalo mi sie znalesc. Owe pliki sa zaszyfrowane przy pomocy wirusa crpytolocker. Nie wiem jaka metoda zostaly zaszyfrowane ani nawet jak to odszyfrowac.

Czy moglbys mi pomoc w tej sprawie lub podac jakas wskazowke jak moglbym zaczac przeszukiwac interenet w celu zdobycia wiedzy, by te pliki odszyforwac?

Pozdrawiam serdecznie, Eloix

Witam. Proszę wybaczyć lecz pytanie troszkę z innej beczki. Mianowicie.. w telefonie na poczcie jest zapisane hasło (zakryte kropeczkami), nie da się go skopiować ani odkryć gdyż jest to przeglądarka Explorer. Czy jest możliwość 'odkryc’ to hasło? Czy najlepszym rozwiązaniem będzie użycie Hydry? Hasło składa się z 11 znaków, najprawdopodobniej 7 liter i 4 cyfry. Dziękuję za odpowiedź i pozdrawiam 🙂

https://www.intowindows.com/how-to-view-backup-passwords-saved-in-internet-explorer/. PS: Na jakim systemie masz Explorera…

Cześć, mam problem z Cewl’em bo wpisując te wszystkie parametr etc.. wszystko spoko z tym że… w podanym pliku nie ma nic. Zadnej zawartości : CeWL 5.4.4.1 (Arkanoid)

więc stwierdził że wszystko spoko, a logów nie ma 😛

Mam problem z zalogowaniem do google oraz Facebooka. Czy da się coś z tym zrobić. Masanger działa ale nie znam hasla. Mam zabezpieczeń i 2 składników i podany nr tel .

Dajcie link do zainstalowania

Będziesz jeszcze wrzucał artkuły?

Tak

Kiedy jest planowana reaktywacja bloga?

Twoje artykuły to po prostu coś niesamowitego. Mnóstwo wiedzy merytorycznej, same konkrety i wszystko w zrozumiałym języku <3. Niestety większość linków na stronie już nie działa :(.

a jak zrobić w huja allegro żeby , pozytywnie przejść aktywacje nowego konta ? Bo , to ku#@& i mnie nie odblokują jak nie zapłace 10 k xD

szkoda, że kanał i strona nie są kontynuowane. 🙁

Bezimienni działają nieustannie …

+1

moge prosic o jakies dobre programy które umożliwią m poruszanie sie całej sieci np. blokowanie haseł, lokalizacje i takie które wykryją czy mnie ktoś lokalizuje itp itd . byłabym wdzieczna pozdrawiam

Linux lepszy

Hej! Z innej beczki – czy blog jeszcze ożyje? Bo ostatni post jaki widzę datowany na 2018…

Ktoś jeszcze wraca na ten blog, żeby powspominać dawne czasy? 🙂